Imagine este escenario: es lunes a las 7:15 de la mañana, la gente empieza a llegar a la oficina y nadie puede iniciar sesión. El correo no abre, las carpetas compartidas no responden, los sistemas de facturación están inaccesibles. El teléfono del encargado de TI no para de sonar. Después de varias horas de diagnóstico, la conclusión es demoledora: el controlador de dominio falló, y el respaldo más reciente tiene tres semanas… o peor, nunca se verificó que funcionara.

Esto no es ficción. Es un escenario que se repite con una frecuencia preocupante en pequeñas y medianas empresas de Costa Rica y toda la región. El Active Directory Domain Controller (AD DC) es, sin exageración, el corazón de la infraestructura de red de la mayoría de organizaciones que operan con tecnología Microsoft. Controla las credenciales de cada usuario, las políticas de seguridad, los permisos de acceso a archivos, aplicaciones e impresoras. Cuando cae, cae todo.

Y sin embargo, la cantidad de organizaciones que respaldan correctamente su AD DC es sorprendentemente baja. Lo paradójico es que no se trata de negligencia voluntaria: la mayoría simplemente no sabe cómo hacerlo bien, o asume que «el servidor tiene RAID y eso es suficiente». No lo es.

En este artículo vamos a revisar los errores más comunes al respaldar su AD DC, explicar por qué cada uno representa un riesgo real para la continuidad de negocio, y compartir las prácticas que realmente protegen a su organización.

El AD DC no es «un servidor más»

Antes de hablar de errores, vale la pena entender por qué el controlador de dominio merece un tratamiento especial. A diferencia de un servidor de archivos o una aplicación web, el AD DC almacena la base de datos de Active Directory (el archivo NTDS.dit), junto con políticas de grupo, información del DNS integrado, configuraciones de replicación y el registro de Windows. Todo esto constituye lo que Microsoft denomina el System State: un conjunto de componentes interdependientes que solo pueden respaldarse y restaurarse como unidad.

Hacer un respaldo convencional de archivos y carpetas de un controlador de dominio no sirve. Si alguien en su equipo está copiando carpetas del disco C: a un USB o a otra unidad de red, eso no es un respaldo del AD DC. Es una falsa sensación de seguridad.

Error 1: No respaldar el System State (o no saber qué es)

Este es, probablemente, el error más extendido. Muchas organizaciones respaldan el servidor donde corre el AD DC como si fuera cualquier otro equipo: copian archivos, tal vez hacen una imagen del disco. Pero el System State requiere un proceso específico que capture la base de datos NTDS.dit, el registro del sistema, la carpeta SYSVOL (que contiene las políticas de grupo y scripts de inicio de sesión) y los archivos de arranque.

¿Qué significa esto para su empresa? Sin un respaldo de System State, restaurar un controlador de dominio implica reconstruirlo desde cero: reinstalar el sistema operativo, volver a promover el servidor a DC, recrear políticas, restablecer permisos, reconfigurar DNS. Dependiendo de la complejidad, esto puede tomar desde un día completo hasta una semana. Y cada hora que el AD está caído, sus colaboradores no pueden trabajar.

Lo mínimo indispensable: configure un respaldo de System State diario, usando herramientas como Windows Server Backup, Veeam, Acronis u otra solución compatible. No se conforme con respaldos a nivel de archivo.

Error 2: Tener una sola copia del respaldo (y en el mismo sitio)

Supongamos que su organización sí respalda el System State. Bien. Pero si esa copia vive en un disco externo conectado al mismo servidor, o en otra máquina dentro de la misma red local, el riesgo sigue siendo alto. Un ransomware que cifre la red, un incendio, una falla eléctrica severa o incluso un robo pueden eliminar tanto el servidor original como su respaldo en un solo evento.

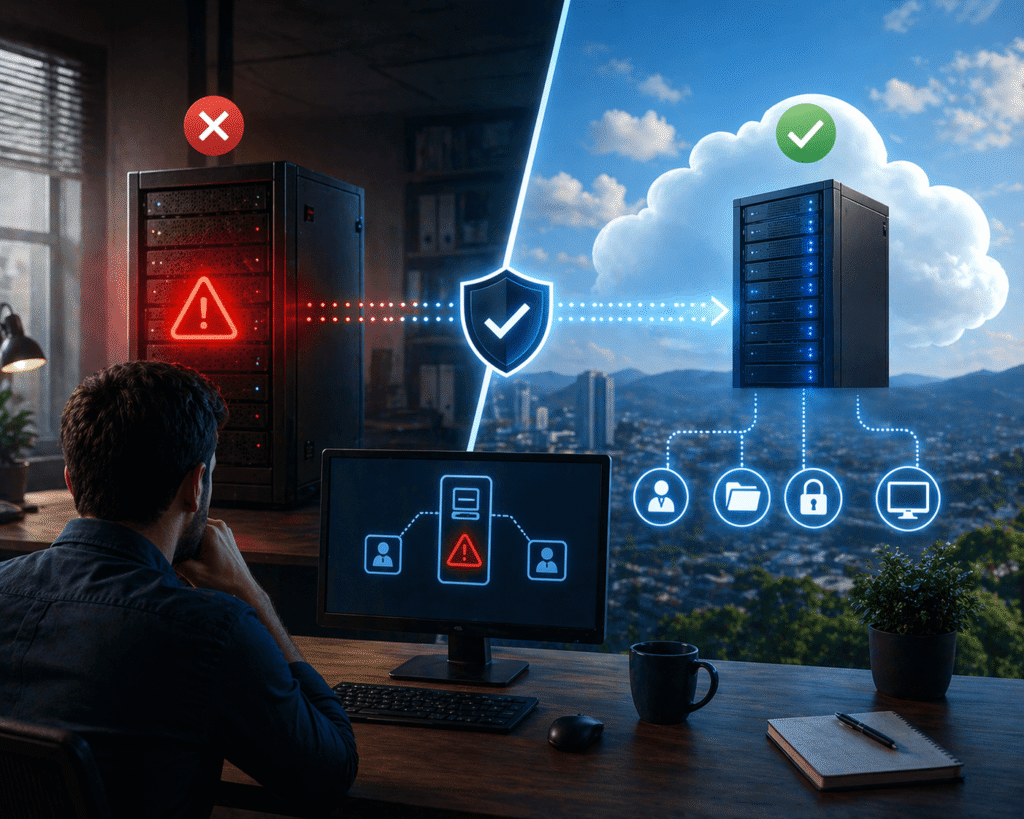

Aquí es donde entra la regla 3-2-1, que no es nueva pero sigue siendo extraordinariamente efectiva: mantenga al menos tres copias de sus datos, en dos tipos de medios distintos, con al menos una copia fuera de sitio. Esa copia externa puede estar en una ubicación física separada o, cada vez con mayor frecuencia, en la nube — por ejemplo, en Microsoft Azure.

La regla 3-2-1 no es un capricho técnico. Es una estrategia de supervivencia. Y cuando hablamos del AD DC, es particularmente crítica porque perderlo equivale a perder el acceso centralizado a toda la infraestructura.

Error 3: Nunca probar la restauración

Este error es tan común como peligroso, y a veces lo cometemos por confianza excesiva: «el respaldo corre todas las noches, recibo la notificación de que fue exitoso, así que estamos bien». ¿Pero alguna vez lo probó? ¿Alguna vez intentó restaurar ese respaldo en un entorno aislado para verificar que realmente funciona?

Un respaldo que no se ha probado no es un respaldo. Es una promesa sin garantía.

Las razones por las que un respaldo puede fallar silenciosamente son muchas: archivos corruptos, cambios en la configuración del servidor que el respaldo no capturó, incompatibilidades de versión, falta de espacio que truncó el proceso. La única forma de saber si su respaldo de AD funciona es restaurarlo periódicamente en un entorno de prueba.

Recomendación práctica: ejecute una restauración de prueba al menos una vez por trimestre. Si su equipo interno no tiene la capacidad o el entorno para hacerlo, considere apoyarse en un partner que pueda facilitar esa validación. Es mucho más barato que descubrirlo en medio de una emergencia.

Error 4: Retención demasiado corta

Pensemos en un escenario incómodo pero real: un atacante compromete una cuenta de administrador de dominio y modifica permisos de forma sutil. No borra nada, no cifra archivos, simplemente se otorga acceso privilegiado y espera. Tres semanas después, cuando usted descubre la intrusión, busca restaurar un respaldo limpio… pero su política de retención solo conserva los últimos 7 días. Todos los respaldos disponibles ya contienen los cambios maliciosos.

Este escenario no es hipotético. Los tiempos promedio de detección de intrusiones en pymes suelen superar las dos semanas, y en muchos casos se extienden a meses. Si su ventana de retención es corta, pierde la posibilidad de volver a un punto limpio anterior al compromiso.

La recomendación: mantenga una retención mínima de 180 días para los respaldos del AD DC. Sí, requiere más espacio de almacenamiento. Pero el costo de ese almacenamiento es insignificante comparado con el costo de reconstruir un Active Directory contaminado o, peor aún, operar con una brecha de seguridad sin saberlo.

Error 5: Depender de un solo controlador de dominio sin réplica

Este quizás sea el error más estratégico de todos. Muchas pymes operan con un único controlador de dominio. Si ese servidor falla — por hardware, por software, por un ataque —, la operación completa se detiene hasta que se restaure o reconstruya.

Un segundo controlador de dominio sincronizado no es un lujo. Es una medida de continuidad de negocio que cambia radicalmente el panorama. Si el DC principal falla, el secundario toma la carga de autenticación y el impacto operativo es mínimo o incluso imperceptible para los usuarios.

Y aquí viene algo que muchas empresas no han considerado: ese segundo DC puede ser una máquina virtual en Azure. No necesita comprar un segundo servidor físico, ni duplicar su infraestructura local. Una VM en Azure corriendo como DC de réplica le da continuidad geográfica, protección contra desastres locales y un nivel de disponibilidad que un servidor físico por sí solo no puede ofrecer.

Si le interesa entender cómo funcionan los niveles de disponibilidad de las máquinas virtuales en Azure y qué garantías ofrece Microsoft, le recomendamos leer nuestro artículo sobre los niveles de SLA de las máquinas virtuales en Azure, donde explicamos en detalle qué significa cada porcentaje y cómo impacta su operación.

¿Y si juntamos todo? Un checklist rápido para evaluar su postura

Pregúntese lo siguiente con honestidad:

- ¿Estoy respaldando el System State de mi AD DC (no solo archivos y carpetas)?

- ¿Tengo al menos tres copias, en dos medios diferentes, con una fuera de sitio?

- ¿He probado la restauración de ese respaldo en los últimos 90 días?

- ¿Mi política de retención cubre al menos 180 días?

- ¿Cuento con un segundo DC sincronizado que pueda asumir la carga si el principal falla?

Si respondió «no» a dos o más de estas preguntas, su controlador de dominio está más expuesto de lo que debería. Y el riesgo no es teórico: es operativo, financiero y reputacional.

Cómo CodeIn.Cloud puede ayudarle a cerrar esas brechas

En CodeIn.Cloud trabajamos día a día con pymes en Costa Rica que enfrentan exactamente estos desafíos. Sabemos que el presupuesto es limitado, que el equipo de TI suele estar saturado y que «darle mantenimiento al AD» rara vez es prioridad hasta que algo falla.

Por eso diseñamos soluciones prácticas: evaluamos su infraestructura de Active Directory, configuramos esquemas de respaldo robustos con retención adecuada, implementamos controladores de dominio replicados en Azure y acompañamos a su equipo con soporte on-premise cuando lo necesita.

Además, tenemos una promoción activa que vale la pena conocer: estamos ofreciendo la implementación gratuita de un AD DC replicado como máquina virtual en Azure, junto con un mes de consumo de Azure sin costo. Es una oportunidad concreta para dar ese paso hacia la continuidad de negocio sin una inversión inicial fuerte.

No se trata de venderle tecnología por venderla. Se trata de que su operación no dependa de un solo punto de falla que, cuando colapsa, le puede costar días de inactividad y miles de dólares en recuperación.

Conclusión: su AD DC merece más atención de la que probablemente le está dando

El controlador de dominio es uno de esos componentes de infraestructura que pasan desapercibidos cuando funcionan bien. Nadie lo celebra. Pero cuando falla, todos lo notan. Cada minuto sin AD es un minuto sin acceso a correo, archivos, sistemas y herramientas de trabajo.

Los errores al respaldar su AD DC no son errores técnicos oscuros. Son descuidos de planificación que cualquier organización puede corregir con la orientación adecuada: respaldar el System State, diversificar las copias, probar la restauración, retener por suficiente tiempo y, sobre todo, tener un segundo DC que garantice continuidad.

Si algo de lo que leyó aquí le suena familiar, ese es precisamente el momento para actuar. No cuando el servidor ya está caído.

Hablemos de su proyecto

Si quiere evaluar cómo está protegido su controlador de dominio o explorar la opción de replicar su AD DC en Azure con implementación gratuita y un mes de consumo sin costo, conversemos. En CodeIn.Cloud acompañamos a empresas como la suya a tomar decisiones de infraestructura que realmente impactan la continuidad de negocio.

Agende una reunión con nuestros especialistas o escríbanos por WhatsApp.

Preguntas frecuentes (FAQ)

El System State es un conjunto de componentes críticos del servidor que incluye la base de datos de Active Directory (NTDS.dit), el registro de Windows, la carpeta SYSVOL y los archivos de arranque. A diferencia de un respaldo de archivos, el System State captura todo lo necesario para restaurar la función del controlador de dominio como tal, no solo los datos que almacena.

Depende de la configuración, pero para la mayoría de pymes el costo mensual de una VM en Azure configurada como DC de réplica es considerablemente menor que el impacto financiero de un día completo sin Active Directory. Actualmente, CodeIn.Cloud ofrece la implementación gratuita y un mes de consumo sin costo para que pueda evaluarlo sin compromiso.

Al menos una vez por trimestre. Si su entorno sufre cambios frecuentes (nuevos servidores, cambios en políticas de grupo, actualizaciones mayores), considere hacerlo con mayor frecuencia.